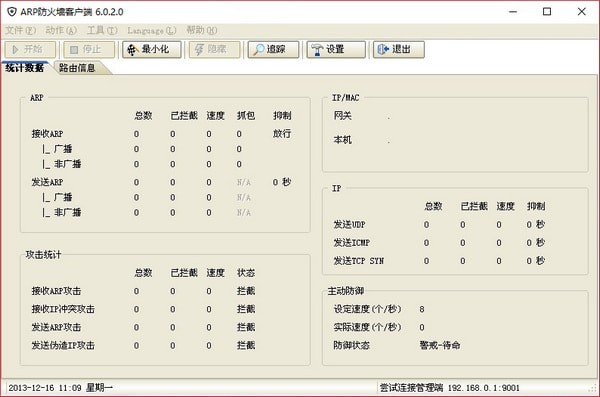

ARP防火墻客戶端

v6.0.2官方正式版- 軟件大小:7.43 MB

- 軟件語言:簡體中文

- 更新時間:2024-01-11

- 軟件類型:國產軟件 / 網絡其它

- 運行環境:WinXP/2000/vista/Win7/Win8/Win10

- 軟件授權:免費軟件

- 官方主頁:http://m.jlass.com.cn

- 軟件等級 :

- 軟件廠商:暫無

- 介紹說明

- 下載地址

- 精品推薦

- 相關軟件

- 網友評論

ARP防火墻客戶端最新版是一款使用起來非常安全可靠的網絡防火墻工具,ARP防火墻客戶端最新版能夠幫助用戶保護自己的電腦不受病毒的威脅,軟件安全性極高,不管聯網與否都可以很好的保護電腦各方面的安全和漏洞修復。

ARP防火墻客戶端最新版是一款使用起來非常安全可靠的網絡防火墻工具,ARP防火墻客戶端最新版能夠幫助用戶保護自己的電腦不受病毒的威脅,軟件安全性極高,不管聯網與否都可以很好的保護電腦各方面的安全和漏洞修復。

功能說明

1. 攔截ARP攻擊。

(A) 在系統內核層攔截外部虛假ARP數據包,保障系統不受ARP欺騙、ARP攻擊影響,保持網絡暢通及通訊安全;

(B) 在系統內核層攔截本機對外的ARP攻擊數據包,以減少感染惡意程序后對外攻擊給用戶帶來的麻煩;

2. 攔截IP沖突。在系統內核層攔截IP沖突數據包,保障系統不受IP沖突攻擊的影響;

3. Dos攻擊抑制。在系統內核層攔截本機對外的TCP SYN/UDP/ICMP/ARP DoS攻擊數據包,定位惡意發動DoS攻擊的程序,從而保證網絡的暢通;

4. 安全模式。除了網關外,不響應其它機器發送的ARP Request,達到隱身效果,減少受到ARP攻擊的幾率;

5. ARP數據分析。分析本機接收到的所有ARP數據包,掌握網絡動態,找出潛在的攻擊者或中毒的機器;

6. 監測ARP緩存。自動監測本機ARP緩存表,如發現網關MAC地址被惡意程序篡改,將報警并自動修復,以保持網絡暢通及通訊安全;

7. 主動防御。主動與網關保持通訊,通告網關正確的MAC地址,以保持網絡暢通及通訊安全;

8. 追蹤攻擊者。發現攻擊行為后,自動快速鎖定攻擊者IP地址;

9. 查殺ARP病毒。發現本機有對外攻擊行為時,自動定位本機感染的惡意程序、病毒程序;

ARP防火墻客戶端軟件特色

您的主機是否經常掉線,是否經常發生IP沖突?

您的服務器是否被掛馬,是否經常被黑客光顧?

您是否擔心通訊數據受到監控(如QQ、EMAIL)?

您的網絡速度、網絡應用是否受到網管軟件限制(如聚生網管、P2P終結者)?

您是否深受各種ARP攻擊軟件之苦(如網絡執法官、網絡剪刀手、局域網終結者)?

您管理的局域網是否一直被ARP病毒所困擾?

以上各種問題的根源都是ARP欺騙(ARP攻擊)。在沒有ARP欺騙之前,數據流向是這樣的:網關<->本機。ARP欺騙之后,數據流向是這樣的:網關<->攻擊者(“網管”)<->本機,本機與網關之間的所有通訊數據都將流經攻擊者(“網管”),所以“任人宰割”就在所難免了。

ARP防火墻客戶端最新版通過在系統內核層攔截虛假ARP數據包以及主動通告網關本機正確的MAC地址,可以保障數據流向正確,不經過第三者,從而保證通訊數據安全、保證網絡暢通、保證通訊數據不受第三者控制,從而完美的解決上述所有問題。

更新日志

ARP防火墻客戶端 最新版 6.0.2

1. [修復] 解決Vista系統下獲取硬件ID不準確的問題

2. [修復] 解決檢測ARP病毒時對svchost.exe進程的誤報

3. [增加] 進程白名單,可自定義允許對外發ARP包的進程名單。

4. [增加] 自動檢測局域網是否有機器處于混雜模式,找出潛在攻擊者。

5. [增加] 精確檢測“P2P終結者”

6. [增加] 檢測交換機攻擊軟件(Skiller/SSClone/MaxHijack)

7. [增加] 在程序主界面顯示最后攻擊源、最新事件消息

8. [優化] 根據用戶習慣對程序界面做了較大調準

9. [優化] 改進獲取網關MAC的算法,在各種復雜環境下均可獲取準確的網關MAC地址,網關更換MAC后可自動重新識別。

10. [優化] 改進智能防御算法,自動調節防御速度。

11. [優化] 改進追查攻擊源算法,在各種復雜環境下可準確定位攻擊源。

下載地址

- Pc版

網友評論